掩膜成本升高和日渐增加的最小批量要求是当前半导体业界的两种趋势,使fpga比与其竞争的asic具有更高成本效益。这两种趋势还使得fpga的市场份额,及以fpga实现的设计的"价值"不断增加。随着fpga设计"价值"的增加,对于fpga的"设计安全性"的需求也在增加。使fpga的设计安全性至少应达到asic技术的水平。

设计安全性相关问题

有两类独特的设计安全性需求:

1.知识产权(ip)的安全:设计人员需要保护fpga或asic平台的设计或ip,以防止被复制或反工求程。

2.数据安全:设计人员需要防止经由fpga或asic平台出入的数据被拷贝、毁坏或干扰。

ip安全性是ip开发商最关注的问题。它也是市场份额和利润受"仿制品"及假冒伪劣产品损害的中等及大批量消费电子产品制造商最关心的事宜。

数据安全性是密码和金融领域最重要的关注点。此类应用领域的用户包括军事(核武器系统或通信系统)、金融机构(银行自动出纳员)、消费电子制造商(收费电视和机顶盒)和对侵犯版权敏感的企业(游戏制造商)。本文将着重讨论ip安全性。

保护设计免受攻击

安全级别可划分为三个不同级别 :

第一级:这类器件可由具有一定知识的人,利用低成本、易于获得的工具反求,因而是不安全的。这种人通常对最终用户产品,如电话卡、借计卡和机顶盒感兴趣。

第二级:这类器件具有中等安全性,可由具有丰富知识的个人,通常是内行利用昂贵的实验设备反求。实现这种级别反求工程的个人通常与某个商业公司相关联,如游戏复制人员。

第三级:这类器件具有高度的安全性,对于这类器件的反求工程只能由政府支持的实验室,利用无穷的资源来实现,如nsa。

asic可承受第二级攻击

asic 技术(标准单元,或較差的门阵列)具有二级安全性。这种技术已为如军事、金融等领域所有安全方案采纳。对于要求避免第三级攻击的应用领域就需要增加环氧材料包覆和爆破器材等设备。

sram fpga易受第一级攻击

随着fpga实现设计的价值提高,占支配地位的sram fpga技术的安全局限性也开始逐渐限制该技术市场前景。基于sram的fpga 技术安全的局限性已为人们熟知,利用非挥发性引导prom或微处理器将位流源复制到sram fpga,这类设备便可很容易地复制出来。

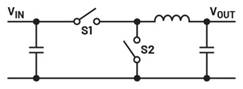

一些sram fpga 制造商已意识到这种局限性,从而在其最新一代的器件中整合了防止复制攻击的装置,这种装置采用了具有片上密钥的片内位流解码引擎,而密钥由电路板制造商写入电池供电的电路板片载存储器(图1)。因而可对载入引导prom中的位流进行加密,这种位流在没有片上密钥的情况下对于复制是无用的。尽管这种防护装置很有效,但需要花费相当的成本。

非挥性flash和反熔丝fpga比asic更安全

与不安全、易于复制的sram fpga相比,有两种非挥发性fpga 技术甚至比相应的asic 技术更安全:基于反熔丝的fpga和基于flash的fpga。这两种技术的安全性源于:

非挥性使器件能在发送至最终用户前进行设置。与sram 技术不同,这种器件不存在可拦截的位流。

确定可编程部件中可编程元件的状态(开或关)具有相当的难度。与asic器件易于可见的通孔不同,确定一个可编程反熔丝或flash开关元件的开关状态极其困难。

开关元件为数众多(在最大型的器件中有数百万个)。如果说某个开关的状态难以确定,那么要确定数百万个开关的状态就是几乎不可能的了。