摘要:以fluhrer, s., mantin, i., shamir, a.提出的ksa(key schedule algorithm)攻击为基础,提出了一种改进的ksa攻击方法。与fluhrer等提出的ksa攻击相比,新方法具有更高攻击效率。利用这种方法,成功地实现了针对802.11网络链路层安全协议——wep的攻击,成功地恢复出了原加密密钥。本文详细地描述了这种攻击,同时针对802.11网络存在的安全问题,提出了一些安全建议。

关键词:有线等效加密 密钥调度算法 伪随机数发生器

随着802.11标准的制定以及相关软硬件技术的逐渐成熟,802.11无线局域网产品的使用愈来愈广泛。其通信范围广、数据传输速率高的特点使802.11同蓝牙等协议一起成为无线局域网组网的可选协议之一,广泛应用于办公、会议等场合。这些场合中所使用的pc卡绝大多数提供了一种称为wep(wired equivalent privacy)的加密协议。

wep便于管理,每块802.11卡具有一个加密密钥(key)。在实际使用中,大多数设备均使用同一个加密密钥,包括接入点ap(access point)。802.11通过wep来防止对局域网的非法访问,为用户提供与传统有线局域网保密程度相当的通信环境。

wep中采用的rc4算法是一种对称流加密算法。由于rc4算法的加密或解密速度均非常快,又提供了相当的强度,所以得到了广泛应用。其最重要的应用就是ssl(security socket layer)加密套接字协议层和wep。

针对rc4算法及其弱点,人们进行了许多研究,其中大多数为理论研究,并不具有实际意义。直到最近,borisov、goldberg and wagner指出1:在wep中,由于没有明确规定iv(initialization vectors)的使用方法,有些厂商简单地在每次初始化时将iv置零,然后加一。这种不当使用导致密钥重用的概率大增,可用于简单的密码分析攻击。另外,作者还指出,由于iv的可用空间太小,将不可避免地导致相同的密钥重用问题。

fluhrer、mantin and shamir 描述了一种针对wep采用的rc4算法的被动密文攻击方法2。作者针对rc4的状态初始化,提出了一种ksa攻击方法。揭示了wep存在的严重漏洞。

本文在文献2提出的ksa攻击方法的基础上,提出了一种更为高效的攻击方法。并在实际环境中,成功地实施了针对wep的攻击。实验结果表明,与文献2中提出的ksa攻击相比,本文提出的方法具有效率高、所需数据量更小的优点。

1 rc4算法

1.1 rc4概述

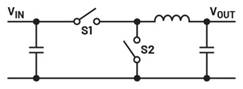

rc4算法属于二进制异或同步流密码算法,其密钥长度可变,在wep中,密钥长度可选择128bit或64bit。

rc4算法由伪随机数产生算法prga(pseudo random generation algorithm)和密钥调度算法ksakey schedule algorithm两部分构成。其中prga为rc4算法的核心,用于产生与明文相异或的伪随机数序列;ksa算法的功能是将密钥映射为伪随机数发生器的初始化状态,完成rc4算法的初始化。

rc4算法实际上是一类以加密块大小为参数的算法。这里的参数n为rc4算法的字长。在wep中,n=8。

rc4算法的内部状态包括2n个字的状态表和两个大小为一个字的计数器。状态表,也称为状态盒(s-box,以下用s表示),用来保存2n个值的转置状态。两个计数器分别用i和j表示。

ksa算法和prga算法可表示如下:

ksa: prga:

initialization: initialization:

for i=0 to 2n-